O solutie PAM – Privileged Access Management ofera mijloacele necesare pentru a securiza, controla si monitoriza accesul la resursele critice si informatiile cele mai sensibile ale unei organizatii. Desi PAM poate parea sinonim cu IAM (Identity and Access Management), PAM este de fapt un subset al lui IAM focusat doar pe conturile cu acces privilegiat. IAM ofera organizatiei o modalitate de a autentifica si de a autoriza angajatii, partenerii si clientii la modul general, pe cand PAM ofera un control mai granular si o vizibilitate mai extinsa asupra contrurilor privilegiate.

Conturile cu acces privilegiat sunt obiective des vizate de hackeri in atacurile lor, datorita permisiunilor inalte pe care le au care le permit sa acceseze informatii cu caracter confidential si sa modifice anumite setari de pe sistemele compromise, inaccesibile unui utilizator obisnuit, (de exemplu modificarea unor chei in registrii sistemului de operare sau dezactivarea firewall-ului si a antivirusului). Cu un cont standard, atacatorul va putea avea acces doar la informatiile utilizatorului compromise, dar daca atacatorul reuseste sa isi escaladeze privilegiile obtinute in fazele incipiente ale atacului, impactul asupra organizatiei va fi devastator. Exemple de conturi cu acces privilegiat:

- conturi de administrator de domeniu pentru sistemele de operare Windows

- conturi de administrator local

- conturi de „root” pentru sistemele de operare Linux/Unix

- chei de SSH

- conturi de Active Directory

- conturi de tip service accounts

- conturi pentru aplicatii, de exemplu pentru a rula scripturi, pentru a accesa baze de date sau alte aplicatii cu care se face o integrare

- conturi de API-uri

O solutie PAM va ajuta organizatia sa isi monitorizeze intreaga flota de conturi privilegiate si sa ofere vizibilitate asupra modului in care informatia este accesata. PAM este unul dintre cele mai bune mijloace de protectie impotriva amenintarilor externe pentru ca previne accesul neautorizat la datele organizatiei prin conturile interne folosite de angajati, parteneri si colaboratori. PAM este esential si in situatiile in care organizatia doreste sa fie conforma cu reglementarile industriei in care activeaza. PAM va inregistra fiecare activitate legata de resursele critice ale organizatiei, aceste loguri fiind adesea cerute in procesele de auditare si verificare a posturii de complianta cu legislatiile in vigoare.

O solutie PAM ofera urmatoarele functionalitati:

- autentificare MFA pentru administratori

- un manager de parole care stocheaza intr-un seif securizat parolele sensibile

- auditarea sesiunii de acces in care se folosesc credentiale de nivel privilegiat

- autorizarea dinamica in functie de anumiti parametrii, de exemplu oferirea de acces privilegiat timp de 2 ore, sau oferirea accesului privilegiat doar daca accesul se face de pe un IP permis in mod explicit de organizatie.

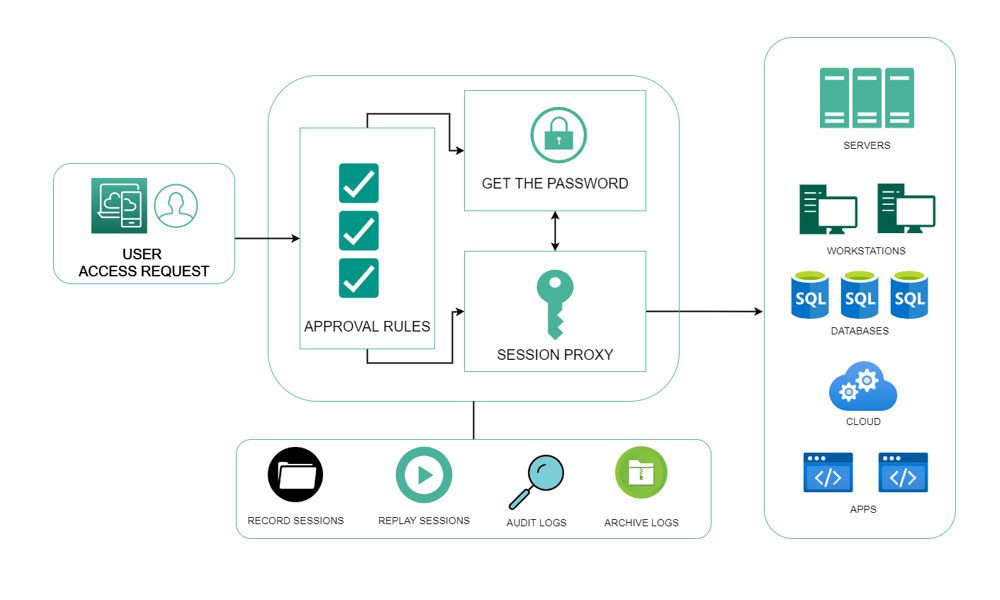

PAM va colecta credentialele conturilor privilegiate, cunoscute si drept conturi de administrator sau de „root” intr-un depozit securizat si virtual pentru a le pastra izolate (si astfel de conturi pot fi partaje intre utilizatorii cu acces privilegiat) si pentru a putea inregistra activitatile lor (cand sunt folosite, de pe ce adresa IP se face conectarea, cine acceseaza informatii, ce informatii sunt accesate, si de pe ce tip de dispozitiv se incearca accesul). Aceasta auditare va scoate usor in evidenta incercarile suspicioase de a folosi conturi cu acces privilegiat. De exemplu, un angajat incearca sa acceseze un folder din SharePoint-ul intern al companiei, sambata noaptea din Iran 😊. Unele platforme PAM nu permit administratorilor sa isi aleaga singuri parolele. In schimb, componenta de manager de parole le va genera parola sau passphrase-ul de acces, care poate avea proprietati speciale: poate fi folosita doar in ziua respectiva sau poate fi de tipul OTP, la fiecare login tool-ul generand o alta parola. In esenta o solutie PAM functioneaza conform diagramei de mai jos:

Dupa implementarea unei solutii PAM, organizatia va castiga urmatoarele beneficii:

- managementul facil al credentialelor de nivel privilegiat (crearea de conturi, revocarea unora, implementarea lockout-ului pentru un cont suspectat ca fiind compromis, etc,)

- auditarea activitatilor conturilor cu acces privilegiat

- monitorizarea si analizarea activitatilor suspicioase

- respectarea cerintelor de conformitate din industria in care activeaza

Mihai Dumitrascu, Sr Systems Engineer